自作OSのMethylenixの上でbusyboxのinitを動かそうとしていた…

ベアメタルRustでセルフリロケーション

背景 (詳しい人には釈迦に説法な内容なので読み飛ばしてください。) 自作OSや自…

あけましておめでとうございます

今年はとうとう初日の出を見ることも無くなり、何もすることが無くなった元旦でした。…

メールサーバ設定の備忘録

PostfixやDovecotの設定について様々なサイトを参考にしながら昔組み上…

MouseProのLTEモジュールをLinuxで使う(ロンドン編)

イギリスのロンドンでノートパソコンでLTE通信するために、現地でSIMカードを調…

openSUSE Leap 16 更新備忘録

まもなくopenSUSE Leap 16.0がリリースされますが、サーバをLea…

あけましておめでとうございます

今年は晴天で過去一番の初日の出を見ることができました。 去年は様々なイベントがあ…

Ubigi eSIMを使った

ものすごく久しぶりに海外に行ったのですが、最近は海外で通信する際もeSIMを使用…

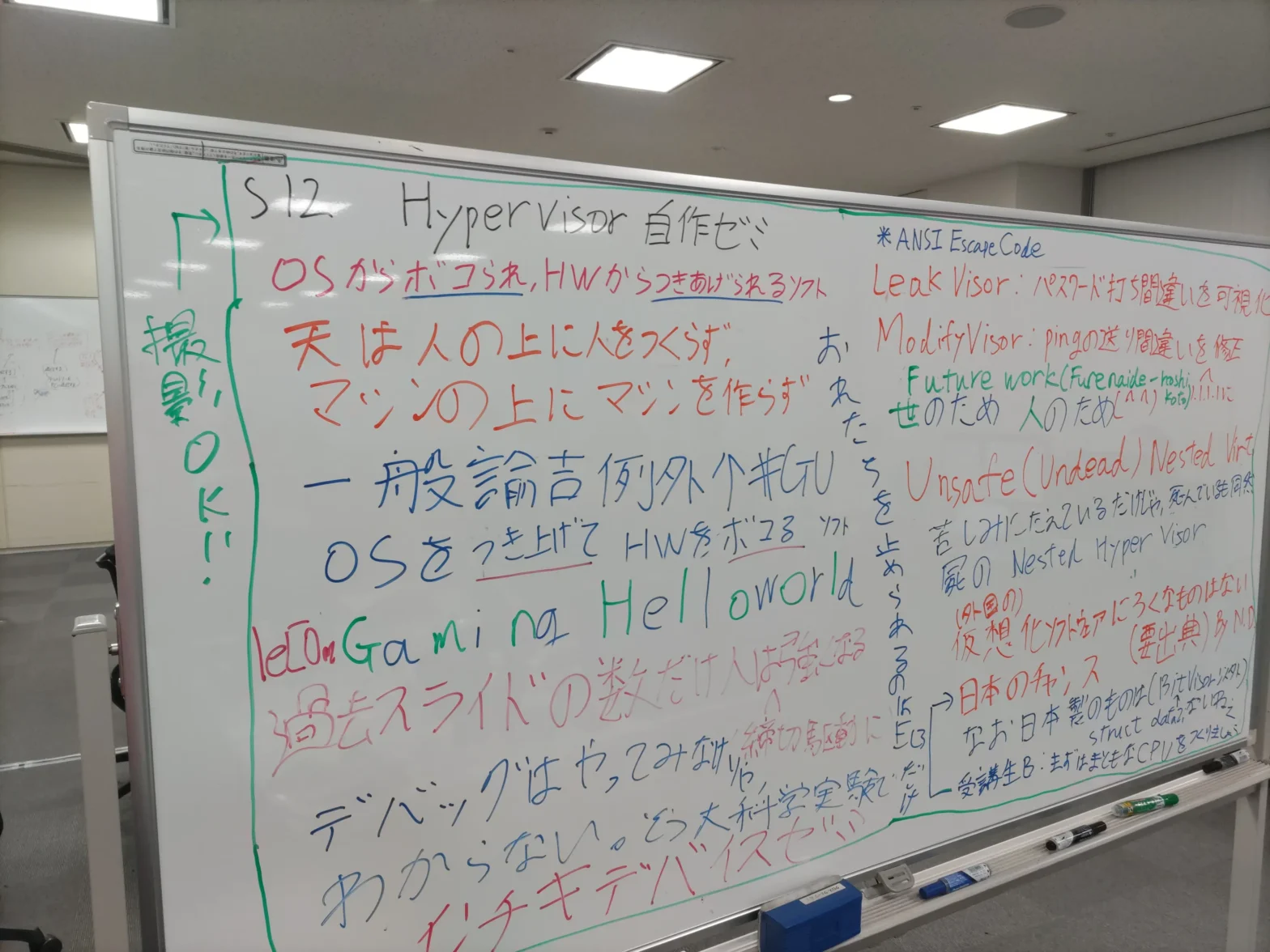

セキュリティキャンプ2024 参加記(講師)

ドッタンバッタン大騒ぎして結局今までろくにまとめられなかったセキュリティキャンプ…

TELECUBE/EXPRESS WORK/STATION BOOTHを使った

忙しくしていたらあっという間に4月らしく、学会発表やら就活やらが無事終了してた。…